- Categoría: Artículos de Videovigilancia o CCTV

- Publicado:

Las amenazas de Ciberseguridad de las que el Software "Nx" permanece seguro

El VMS del software “Nx” integra una combinación de tecnologías seguras junto a medidas de seguridad que garantizarán la resolución de amenazas.

Los ciberataques no son algo nuevo: Los ciberdelitos aparecieron con el surgimiento del Internet, y año tras año han ido consolidando su presencia en la red. La pandemia del COVID-19 y la consecuente migración de las actividades empresariales a Internet, también provocaron un alza en las actividades de los ciberdelitos. Según la cadena ABC News, los ciberataques y los incidentes de suplantación de identidad, o phishing, aumentaron en un 600% en mayo de 2020 tras el inicio de la pandemia, y siguen en alza.

De acuerdo con el Check Point Software Technologies, el ransomware y otras actividades relacionadas, se incrementaron en un 93% solo en el primer semestre de 2021. Por su parte, el Informe del Foro Económico Mundial 2020 Global Risk Report estima que los ciberataques contra el IoT se duplicarán hasta 2025 (Embroker, diciembre de 2021).

Resumen de las Amenazas contra la Ciberseguridad para 2021

Siguiendo los pasos de los ciberataques durante la pandemia del COVID en 2020, el 2021 fue testigo de notables violaciones contra la ciberseguridad que tuvieron devastadores efectos a nivel individual y en organizaciones en todo el mundo.

Ataque contra el oleoducto Colonial Pipeline

En mayo de 2021, Colonial Pipeline, el mayor oleoducto en los Estados Unidos, sufrió un ataque mediante las credenciales comprometidas de empleados. Una vez que penetraron en el sistema, los ciberdelincuentes utilizaron programas maliciosos, o malware, para acceder a datos críticos y posteriormente infectar el sistema de facturación de Colonial. En un esfuerzo para neutralizar este ataque, Colonial cerró sus servidores y por último terminó suspendiendo sus operaciones, lo que ocasionó una enorme escasez de combustible que a su vez provocó el colapso de las actividades de muchas empresas. Al final, Colonial terminó pagando un rescate de $4,4 millones de dólares para poder retomar el control de su sistema de facturación y recuperar los datos comprometidos.

CNA Financial

Similar al ataque sufrido por Colonial Pipeline, CNA Financial, una de las compañías de seguros comerciales más grande de los Estados Unidos, fue víctima de un ataque con ransomware, cuyo resultado fue la exposición pública de los datos e información confidencial de 75.000 personas. CNA Financial se vio obligada a pagar $40 millones de dólares para recuperar el control de sus cuentas, en lo que fue uno de los mayores rescates pagados hasta el día de hoy.

Vulnerabilidad de Día Cero Log4J

Hace poco, una vulnerabilidad crítica en el código abierto de la ampliamente utilizada herramienta de inicio de sesión Log4J de Apache Framework ha puesto en peligro de ‘ejecución de códigos remotos’ a innumerables servicios en línea y servidores java basados en la web, como Twitter, Amazon, Microsoft, Apple, IBM, Oracle, Cisco y Google. Ataques (RCE). Los ataques RCE permiten que los ciberdelincuentes ejecuten comandos y códigos de forma remota sin necesidad del dispositivo físico. En esencia, los ciberdelincuentes usan esta vulnerabilidad para capturar el control de un sistema, con desastrosos efectos para quienes dependen de él. Nx Witness VMS y otros productos Powered by Nx no han sido afectados por esta falla.

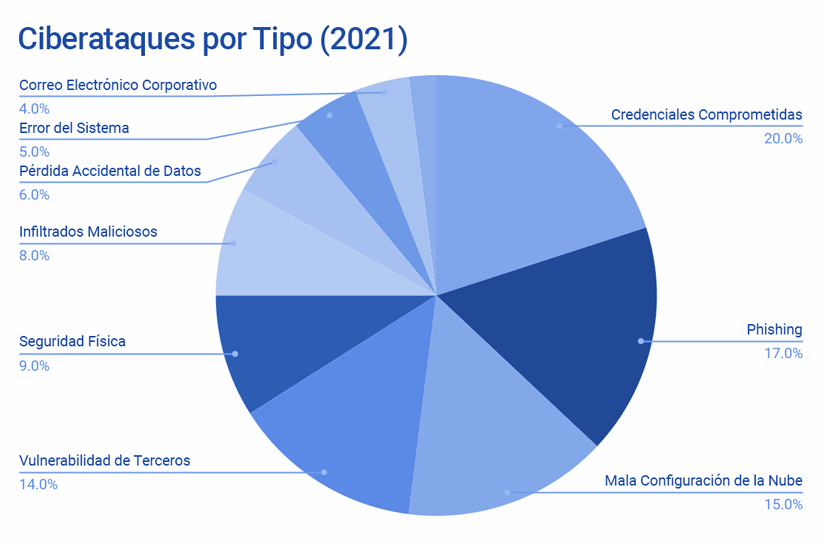

Los ciberataques más frecuentes en 2021

Más allá de los principales ataques vistos en 2021, tanto usuarios individuales como organizaciones, se enfrentaron a diario con ciberataques de diferente escala. Los ciberataques más frecuentes en 2021 según un estudio realizado por IBM, son:

- Credenciales Comprometidas - 20%

- Phishing - 17%

- Mala Configuración de la Nube - 15%

- Vulnerabilidad de Terceros - 14%

- Seguridad Física Comprometida - 9%

- Infiltrados Maliciosos - 8%

- Pérdida Accidental de Datos / Dispositivos Extraviados - 6%

- Error del Sistema - 5%

- Correo Electrónico Corporativo Comprometido - 4%

- Ingeniería Social - 2%

Credenciales Comprometidas / Contraseñas Descifradas

En los ataques basados en contraseñas, los ciberdelincuentes lanzan ataques con software y fuerza bruta para acceder a cuentas seguras.

- Nx cuenta con estándares mínimos de contraseñas, un tiempo de espera limitado de inicio de sesión no válido, así como un método seguro de restablecimiento / recuperación de contraseñas para los sistemas conectados a Nx Cloud. Los usuarios también pueden activar la autenticación de dos factores para agregar una capa de seguridad.

Phishing

El phishing, o suplantación de identidad, es un método que consiste en enviar comunicaciones fraudulentas, por lo general correos electrónicos que imitan a los de entidades legítimas, a fin de capturar credenciales de inicio de sesión.

- Los ataques de phishing podrían llevar a los usuarios de Nx System a proporcionar inadvertidamente sus credenciales de inicio de sesión a los ciberdelincuentes. La funcionalidad Restablecimiento Seguro de Contraseña que ofrece Nx asegura que las contraseñas puedan restablecerse / recuperarse de forma rápida en tales circunstancias.

Mala Configuración de la Nube

Una mala configuración de la nube ocurre cuando se dan vacíos o puntos débiles al configurar la nube, lo que la expone al riesgo de sufrir las consecuencias de ataques.

- Nx Cloud somete de forma segura las conexiones remotas a un proceso de intermediación, o proxy, lo que elimina la necesidad de abrir o reenviar puertos en redes seguras.

- Nx cuenta con estándares mínimos de contraseñas, un tiempo de espera limitado de inicio de sesión no válido, así como un método seguro de restablecimiento / recuperación de contraseñas para los sistemas conectados a Nx Cloud.

Vulnerabilidades en Software de Terceros

Las vulnerabilidades en la cadena de suministro de terceros o de partes externas son una amenaza potencial para los datos y la información confidencial de una organización.

- Nx monitorea de forma regular las noticias del mercado e informa a sus clientes en cuanto aparece una vulnerabilidad, la documenta y la aborda.

Seguridad Física Comprometida

La seguridad física se ve comprometida cuando datos o documentos críticos han sido robados o cuando el hardware ha sufrido acceso no autorizado.

- Pérdida Accidental de Datos / Dispositivos Extraviados: Al igual que cuando la seguridad física se ve comprometida, la pérdida accidental de datos es una violación a la seguridad debida a errores humanos que la debilitan.

- Una falla en la seguridad física y/o la pérdida accidental de datos permite a los ciberdelincuentes acceder y controlar los sistemas de Nx.

- Nx cuenta con estándares mínimos de contraseñas, un tiempo de espera limitado de inicio de sesión no válido, así como un método seguro de restablecimiento / recuperación de contraseñas para los sistemas conectados a Nx Cloud.

Infiltrados Maliciosos

Cuando un ex empleado o socio de negocios abusa de su acceso a información confidencial o a cuentas privilegiadas, origina un riesgo de seguridad al interior mismo de la organización que es atacada.

- Nx permite restablecer / recuperar rápidamente las contraseñas.

Error del Sistema

Una falla en la seguridad ocasionada por un error o mala configuración del sistema.

- Nx utiliza los protocolos HTTP y SSL con todos los servidores del sistema, lo que garantiza comunicaciones seguras y encriptadas.

Ingeniería Social

El uso del engaño para manipular a los usuarios e inducirlos a divulgar su información personal y confidencial que luego puede ser usada con fines fraudulentos.

- Correo Electrónico Corporativo Comprometido: Consiste en una técnica de Ingeniería Social en la que el ciberdelincuente se hace pasar por una persona conocida y de confianza del empleado dentro de una organización, como un colega, jefe o proveedor, para manipularlo e inducirlo a revelar información confidencial o a realizar transacciones no autorizadas.

- Nx permite restablecer / recuperar rápidamente las contraseñas.

Otras Amenazas de Seguridad comunes incluyen:

Malware

El malware, o programas maliciosos, se instala en el equipo de la víctima a través de una vulnerabilidad en el sistema operativo o en algún otro programa.

- El malware puede ser utilizado para interceptar las credenciales del usuario y las transmisiones de video, u ocasionar fallas en el sistema Nx o en los recursos de la red.

Ataque de «Hombre en el Medio»

Este tipo de ataque ocurre cuando los ciberdelincuentes se infiltran en medio de las comunicaciones entre dos partes con el fin de interceptar datos críticos. Para lograr esta intercepción, los ciberdelincuentes monitorean el tráfico de red o utilizan malware.

- Las capacidades de comunicación segura de Nx, como las conexiones OpenSLL y HTTPS o el tráfico encriptado de videos, están diseñadas para contrarrestar este tipo de ataques.

Ataque de Denegación de Servicio Distribuido (DDOS)

Este tipo de ataques prácticamente lanzan una avalancha de tráfico en sistemas, servidores o redes con tráfico para sobrecargar los recursos y colapsar el funcionamiento del sistema.

- Las comunicaciones seguras de Nx (SSL, HTTPS, Cloud Proxy, Secure Connections, y Encrypted Video) ayudan a neutralizar estos ataques y el monitoreo permanente de la salud del servidor permite a los operadores detectar un ataque DDOS de forma inmediata.

Inyección de SQL

Este ataque ocurre cuando un ciberdelincuente inserta un código en un servidor y ejecuta una base de datos SQL, lo cual obliga al servidor a revelar información.

- Nx utiliza el estándar OWASP para prevenir inyecciones de SQL, así como técnicas adicionales de confusión.

Ataque de Día Cero

En este ataque, el ciberdelincuente utiliza un exploit para aprovechar una vulnerabilidad desconocida en la red antes de que se publique el respectivo parche.

- Nx monitorea de forma regular las noticias del mercado e informa a sus clientes en cuanto aparece una vulnerabilidad de día cero, la documenta y la aborda.

Amenazas de Ciberseguridad en 2022 y en adelante

A medida que la tecnología avanza, los ciberdelincuentes también desarrollan nuevas tácticas y estrategias para atacar a las organizaciones objetivo. Aunque el pronóstico parece un poco sombrío, es importante saber hacia dónde apunta el escenario de los ciberdelitos y la ciberseguridad para poder identificar las amenazas de forma oportuna y permitir así que una organización esté preparada con las mejores defensas posibles.

Entre algunas de las tendencias del ciberdelito contra las que hay que estar prevenidos en 2022 y en adelante, tenemos:

Imitadores de Ransomware

En el primer semestre de 2021, los rescates pagados por ataques de ransomware llegaron a los $590 millones de dólares, $200 millones más que en todo 2020. Estas historias de éxito podrían incitar a muchos ataques de imitadores de ransomware en los próximos años.

Además, se espera que la creciente popularidad y progreso del Ransomware como Servicio (RaaS) en el mundo de la ciberdelincuencia lleve a los ciberdelincuentes a lanzar ataques de ransomware con menos esfuerzo y mayor frecuencia.

Vulnerabilidades en 5G

Con la llegada del 5G en las comunicaciones móviles, viene una red más rápida, más confiable y con mayor capacidad para dispositivos. Aunque la interconectividad mejorada que ofrece el 5G será de gran beneficio, también conlleva el riesgo de aumentar la vulnerabilidad de los usuarios ante los ciberataques.

La naturaleza menos centralizada y más virtualizada de las redes 5G posiblemente dificultará el manejo y el mantenimiento de la ciberseguridad, dejando así superficies abiertas para ataques. Asimismo, el 5G G hará que más y más infraestructuras vitales se desarrollen en línea, lo que dará a los ciberdelincuentes el potencial de lanzar ataques más grandes y más devastadores en el futuro.

Ciberataques contra el IoT

La cantidad cada vez mayor de servicios conectados en todo el mundo, acelerados por la llegada del 5G, proporciona a los ciberdelincuentes incontables superficies de acceso y blancos para sus ataques. De hecho, el Informe del Foro Económico Mundial 2020 Global Risk Report estima que los ataques contra el IoT se duplicarán hasta 2025 (Embroker, diciembre de 2021)

Cómo Nx permanecerá segura

Aunque es importante conocer las amenazas a la ciberseguridad arriba mencionadas, los usuarios y vendedores de productos Powered by Nx pueden quedarse tranquilos ya que el software de administración de video de Nx está diseñado para ser seguro. El VMS de Nx está en continuas mejoras en su defensa contra las amenazas a la ciberseguridad gracias a una combinación de tecnologías seguras y las medidas de seguridad que mencionamos a continuación.

Administración de los Derechos del Usuario

Nx ha avanzado en las capacidades de los Derechos del Usuario que permiten a los Administradores implementar controles estrictos sobre lo que los operadores pueden hacer en el sistema y los recursos que tienen permitido configurar y operar.

Derechos del Usuario

- Propietario Único del Sistema con Derechos de Súper Usuario

- Roles y Derechos del Usuario Personalizables

Registro de Auditoría

- Todas las acciones del usuario quedan registradas para su revisión por parte de los administradores del sistema.

Protección de Contraseñas

Nx requiere un nivel mínimo de seguridad al crear contraseñas.

Seguridad de Contraseñas

- Solidez mínima de contraseñas durante la creación de cuentas

- Restablecimiento seguro de contraseñas mediante Nx Cloud

- Multiniveles Salt complejos / Almacenamiento de contraseñas Hash

Detección de Enumeración de Usuarios

- Las aplicaciones Nx Server y Nx Cloud detectan y evitan la enumeración de usuarios (ataques de fuerza bruta, de adivinar y confirmar) mediante el uso de intervalos de tiempo limitados.

Integración con LDAP

- La integración con LDAP permite la administración / restablecimiento centralizado de las credenciales de TI por parte de administradores de TI.

Verificaciones de Integridad de Datos

Nx también incluye tecnologías clave para garantizar la integridad de la información dentro de y producida por un sistema. Entre ellas, están:

Verificaciones de Integridad de Archivos

- Nx notifica a los operadores cuando el archivo de un video ha sido modificado de forma indirecta (por ejemplo, archivos borrados / reemplazados).

Marcas de Agua para la Cadena de Custodia

- Nx ha implementado las marcas de agua para que los operadores o usuarios puedan verificar la autenticidad de un video exportado desde un sistema, evitando así la manipulación de las evidencias de video.

Comunicaciones Seguras del Sistema

Nx incluye varias formas de protección para las comunicaciones del sistema en redes seguras, como LAN/WAN/VPN, e inseguras, como Internet.

OpenSSL para Conexiones de Red

- De forma predeterminada desactivamos los protocolos obsoletos e inseguros y solo utilizamos TLS v1+. El protocolo de Seguridad de la Capa de Transporte (TLS) tiene como objetivo principal garantizar la privacidad e integridad de datos entre dos computadoras que se comunican.

- Comunicaciones Servidor -> Cliente (Móvil, Escritorio, Web) - HTTPS

Se utiliza de forma predeterminada el protocolo HTTP para todas las conexiones. - Email - TLS / SSL

El protocolo TLS es la opción predeterminada para el servidor de correo.

- Comunicaciones Servidor -> Cliente (Móvil, Escritorio, Web) - HTTPS

Comunicaciones Encriptadas Cliente-Servidor

- Los administradores de sistemas pueden elegir encriptar las comunicaciones VMS mediante la opción “permitir sólo conexiones seguras” en los ajustes de la Administración del Sistema.

Tráfico Encriptado de Video

- Los administradores de sistemas pueden elegir encriptar todo el tráfico de video Cliente-Servidor mediante la opción “encriptar tráfico de video”.

Certificados SSL Personalizados

- Nx apoya el uso de certificados SSL personalizados.

Proxy de Conexión a la Nube

- Nx Cloud somete de forma segura las conexiones remotas a un proceso de intermediación, o proxy, lo que elimina la necesidad de abrir o reenviar puertos en redes seguras.

Métodos de Prevención de Riesgos

Network Optix también establece procesos para garantizar que la evaluación y resolución de amenazas sean parte de nuestra cultura central. Estos pasos son:

Amplias Pruebas de Control de Calidad

El software Nx se somete a estrictas pruebas de control de calidad antes de su lanzamiento a fin de identificar y reparar posibles vulnerabilidades.

Auditorías Externas de Seguridad

Nx VMS se somete regularmente a auditorías y pruebas externas de seguridad.

Portal de Soporte en Línea

Network Optix mantiene una presencia global de soporte a través de dos herramientas activas: un portal de soporte y un foro de usuarios. Incentivamos a nuestros clientes y socios a informar sobre cualquier problema que puedan tener y a trabajar con los miembros proactivos del equipo de soporte, quienes les brindarán asistencia remota sobre cualquier tema.

Parches Regulares

Nx publica de forma mensual parches para reparar amenazas emergentes de seguridad y fallas reportadas.

¿Más Información?

¿Le interesa más información sobre algún producto mencionado en esta nota?

Le pondremos en contacto con un experto representante de marca quien lo ayudará.

How to resolve AdBlock issue?

How to resolve AdBlock issue?

Solo usuarios registrados pueden realizar comentarios. Inicia sesión o Regístrate.