- Categoría: Artículos sobre Seguridad Informática

- Publicado:

Predicciones de amenazas y tendencias en ciberseguridad para 2016

Con el 2016 a la vuelta de la esquina, Fortinet y FortiGuardLabs (su división de investigación de amenazas), presentan sus predicciones anuales sobre las tendencias más importantes en cuanto a IoT y la Nube.

Como en años anteriores, el Internet de las Cosas (loT) y la nube juegan un importante papel en estas predicciones, pero también nuevas tácticas y estrategias maliciosas establecerán un reto único tanto para los vendedores como para las organizaciones. FortiGuard Labs también predice que el surgimiento de técnicas de evasión altamente sofisticadas empujarán las fronteras de detección y los hackers de investigación forense enfrentarán aún más presión por parte de las autoridades en materia legal.

Las tendencias en ciberseguridad más importantes para 2016 incluyen:

- Incremento en los ataques M2M y su propagación entre dispositivos. Varios problemas que acapararon los titulares en el 2015, demostraron la vulnerabilidad de los dispositivos loT. Aun así, en 2016, esperamos ver un desarrollo más avanzado de malware y exploits, que tendrán como blanco protocolos de comunicación entre estos dispositivos. Los investigadores de FortiGuard anticipan que el loT se volverá central para “aterrizar y amplificar” ataques, en los cuales los hackers aprovecharán las vulnerabilidades en los dispositivos conectados para acceder a las redes corporativas y el hardware a la cual se conecten.

- Virus y gusanos informáticos diseñados para atacar dispositivos del Internet de las Cosas (IoT). Mientras los virus y gusanos informáticos han sido costosos y dañinos en el pasado, el potencial para afectar cuando se propagan entre millones y billones de dispositivos, desde los wearables hasta los dispositivos médicos, es de una enorme magnitud.

- Los investigadores de FortiGuard y algunos otros, han demostrado que es posible infectar dispositivos con un código mínimo que se pueda propagar y persistir. Los virus y gusanos informáticos que también se pueden propagar de un dispositivo a otro se encuentran definitivamente en el radar.

- Ataques a la nube y a la infraestructura virtual. La vulnerabilidad Venom que sobresalió este año, nos dio una pista sobre el potencial de este malware para escapar de un hipervisor y acceder al sistema operativo dentro de un ambiente virtual. La creciente dependencia en la virtualización, y las nubes privadas e híbridas harán que este tipo de ataques sean aún más exitosos para los cibercriminales. Al mismo tiempo, debido a que muchas aplicaciones acceden sistemas de basados en la nube, los dispositivos móviles que ejecutan aplicaciones comprometidas pueden proveer un vector para ataques remotos en nubes privadas y púbicas, y redes corporativas a las que se encuentren conectados.

- Nuevas técnicas que frustren investigaciones forenses y escondan evidencia de ataques. Rombertik obtuvo significativa atención este año como una de las primeras grandes piezas de blastware liberadas. Pero, mientras el blastware está diseñado para destruir o deshabilitar un sistema cuando es detectado (FortiGuard predice que continuará el uso de este tipo de malware), el ghostware está diseñado para borrar los indicadores de compromiso que diversos sistemas de seguridad están diseñados para detectar. De esta forma, puede resultar difícil para las organizaciones rastrear la extensión de la pérdida de datos debido a un ataque.

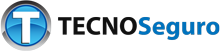

- Malware que pueda evadir incluso las tecnologías más avanzadas de sandboxing. Diversas organizaciones han migrado al sandboxing para detectar malware desconocido (o escondido) observando la conducta de archivos sospechosos al ejecutarlos. El malware de dos caras, aunque se comporte normal mientras se inspecciona, entrega una carga maliciosa después de pasar por el sandbox. Ello genera un desafío para su detección y también puede interferir con los mecanismos de inteligencia de amenazas, de los cuales dependen de los sistemas de evaluación del sandbox.

Cada una de estas tendencias representa un nuevo e importante desafío para las organizaciones que despliegan soluciones de seguridad y para los proveedores que las desarrollan.

Galería de imágenes

https://www.tecnoseguro.com/analisis/seguridad-informatica/predicciones-tendencias-ciberseguridad-2016#sigProId1472540fa5

¿Más Información?

¿Le interesa más información sobre algún producto mencionado en esta nota?

Le pondremos en contacto con un experto representante de marca quien lo ayudará.

How to resolve AdBlock issue?

How to resolve AdBlock issue?

Solo usuarios registrados pueden realizar comentarios. Inicia sesión o Regístrate.