- Escrito por: Jairo Rojas Campo

- Categoría: Artículos PRO

- Publicado:

10 puntos a tener en cuenta en la implementación de control de acceso

Cuando diseñamos la implementación de un sistema de control de acceso debemos tener en cuenta varios aspectos clave para garantizar el buen desarrollo del proyecto, su funcionalidad y estabilidad en el tiempo. En esta nota les compartimos 10 aspectos importantes a tener en cuenta en este proceso.

1. Determinar la intensión de implementar control de acceso del cliente final

Muchas veces los usuarios finales no conocen sobre las múltiples opciones y aplicaciones de controles de acceso y es por esto que, como diseñadores, consultores o asesores, nos corresponde involucrar a todas las partes interesadas en una implementación de este tipo. Esto evitará reprocesos y dolores de cabeza a futuro.

Involucre a las partes interesadas. Por ejemplo: en una organización que maneja procesos productivos será importante para el líder del área de producción el control de tiempo laborado por el personal operativo. Así mismo, es importante para el líder de tecnología limitar el acceso a todo personal que no esté relacionado con el proceso de TI (Tecnología de la información) al data center y del mismo modo para el líder de logística es importante limitar el ingreso a la bodega de almacén de personal diferente al de logística, al tiempo que se requiere controlar el acceso a visitantes a las oficinas de la empresa.

En este caso los líderes de los diferentes procesos involucrados en la solución deberán ser tenidos en cuenta y hacerlos parte de la implementación desde la perspectiva de cada proceso. Esto hará más llevadera la implementación para el integrador de la solución, toda vez que a diferencia de encontrar detractores tendrá aliados dentro de la organización para el proceso de implantación y puesta en marcha.

2. Determinar las áreas seguras

Una vez establecidas las necesidades para cada una de las áreas es importante validar las rutas de evacuación en caso de emergencia teniendo en cuenta los procesos que en cada área se realizan, cantidad de personas y estructura física del sitio, así como los mecanismos de liberación o paso libre para una posible evacuación y que del mismo modo se garantice la trazabilidad y seguimiento de situaciones de emergencia. Por ejemplo por medio de la integración con sistemas de detección de incendio y CCTV, aspectos que cada vez son más comúnes en ambientes corporativos, clínicos, educativos, etc.

3. Inventario de puntos de control y características del acceso a las áreas seguras

Puerta típica con control de acceso.

Puerta típica con control de acceso.

Se debe tener clara la cantidad de puntos de acceso; si estos serán por medio de puertas para personas, molinetes o torniquetes, accesos vehiculares, etc. Si se requiere validación de entrada y salida, o solo entrada, o solo salida. Esto es muy importante en áreas con aplicación con función antipassback, característica presente en la mayoría de sistemas de control de acceso que motiva a los usuarios a generar marcación de entrada y salida, así como la implementación de lectores tanto de entrada como de salida, dado que si no se generan ambas marcaciones el sistema no validará el acceso y/o salida. Del mismo modo es importante validar en especial con el uso de estas funciones si para el ingreso/salida de una determinada área se tendrá más de un punto de ingreso/salida.

Así como el tipo de acceso determinará los elementos de control a emplear, por ejemplo; electroimanes y su fuerza de retención, torniquetes y de que tipo, talanqueras, etc., también debemos tener en cuenta la forma de verificación del acceso. Si se hará con tarjetas de proximidad, biometría, número de identificación personal o PIN, reconocimiento facial, etc.

Es importante en este punto identificar y validar aspectos como el tipo de tecnología de proximidad, la implementación de antipassback lo cual requiere tener validación tanto de entrada como salida.

4. Qué tecnología se usa para validar el acceso

Tecnologías de validación en control de acceso.

Tecnologías de validación en control de acceso.

Una vez definida la forma, cantidad y aspectos del punto anterior se debe especificar la tecnología a emplear para cada punto de control teniendo en cuenta las variables que afectan a determinadas tecnologías. Por ejemplo, los sistemas biométricos con lectura de huella dactilar no son los más apropiados en sitios o puntos de control de alto tráfico de personas, así como para áreas de personal operativo que labora con sustancias grasas, corrosivas, ambientes extremos como minas, túneles, talleres, etc. Pero son apropiados para acceso a sitios de alta seguridad, generalmente restringidos como cuartos de control o data centers, bóvedas, subestaciones eléctricas, centrales de monitoreo, etc. Así mismo, para tecnologías de reconocimiento facial, se deben asegurar ciertas condiciones de espacio y de iluminación, es decir para cada tipo de tecnología existen condiciones en donde puede ser necesario realizar adecuaciones físicas que según el tipo de ambiente, actividades, condiciones ambientales, etc., se deben garantizar o implementar con el fin de asegurar el correcto funcionamiento de los sistemas de control de acceso sobre lo cual cada fabricante especifica según tipo de equipo.

5. Cuáles serán los elementos de bloqueo o retención para la circulación a las áreas restringidas

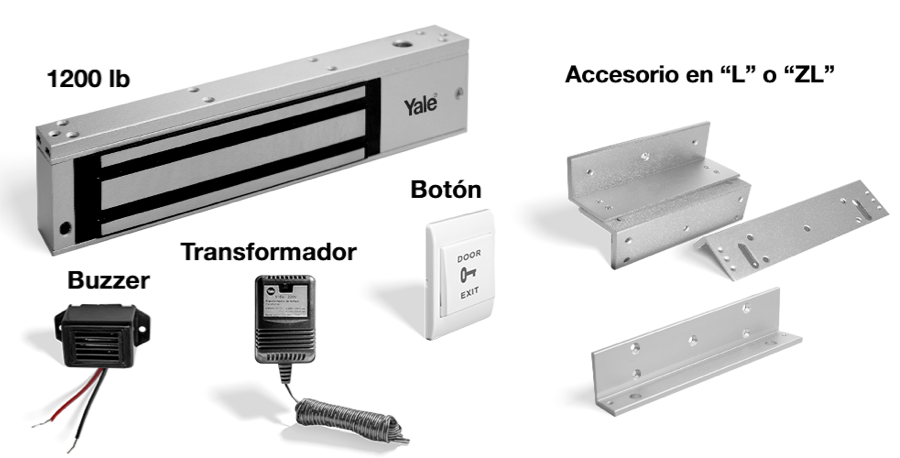

Electroimán y accesorios de instalación. Fuente: www.yalecolombia.com

Electroimán y accesorios de instalación. Fuente: www.yalecolombia.com

Torniquetes para control de flujo de personas y talanqueras para accesos vehiculares.

Torniquetes para control de flujo de personas y talanqueras para accesos vehiculares.

En este punto definimos los elementos de bloqueo o restricción de paso ya sea electrochapas o cantoneras, electroimanes para puertas los cuales varían según el tipo, peso y tamaño de la puerta y generalmente se especifican en su fuerza de retención en libras-fuerza, talanqueras para paso de vehículos, molinetes/torniquetes para ingreso constante de personas, estos generalmente se especifican por número de ciclos de uso por unidad de tiempo, bolardos neumáticos o hidráulicos aplicados o empotrados sobre las vías de acceso vehicular, etc.

6. Cuáles otros elementos son requeridos en cada punto de control a las áreas restringidas

Cada puerta, talanquera, torniquete, etc., generalmente conllevan más elementos como contactos de apertura, soportes y accesorios de fijación para electroimanes y brazos hidráulicos en el caso de puertas, sensores de vehículo en la vía o bucles de tierra para el caso de talanqueras, señalización, botones de emergencia para liberación usados en puertas y torniquetes. Son múltiples los elementos adicionales que se deben considerar para la correcta implementación en cada punto de control. No implementarlos o no tenerlos en cuenta puede hacer la diferencia entre un sistema eficiente y un sistema mal implementado lo cual conlleva a la no conformidad del cliente, atrapamientos involuntarios y finalmente a la desconfianza del cliente en la implementación. Los fabricantes en sus manuales técnicos dan a conocer la ‘topología’ o formas de interconexión de los equipos en donde se identifican claramente el uso y modo de implementación de los elementes conexos a cada implementación.

7. Cuál será la topología de comunicación o de red del sistema de control de acceso y uso de cable correcto

Identificar desde la etapa de diseño y según la necesidad del usuario final cuales son los requerimientos de distancia y conectividad para el sistema que especificamos nos determinará las posibles opciones en marcas y referencias de los sistemas a implementar.

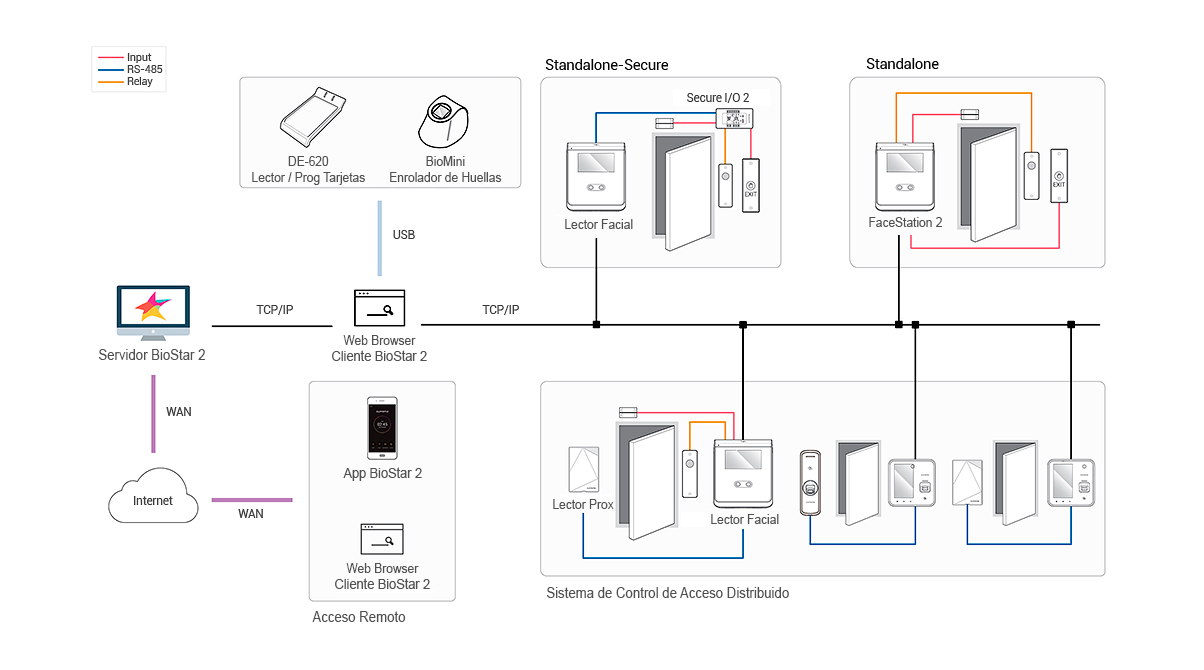

Topología típica control de acceso.

Topología típica control de acceso.

Existen varias formas y protocolos de comunicación usados en los sistemas de control acceso y básicamente lo determina el fabricante para sus equipos. Por ejemplo, muchos fabricantes usan el estándar de comunicaciones de bus de campo RS-485 para transmisión de datos entre los controladores gracias a los beneficios que este estándar ofrece tanto en distancia de transmisión 1.200 mts. y atenuación al ruido electromagnético debido a que el medio de condición es por cable de par trenzado. Otro medio de comunicación entre sistemas de control es por conexión a redes de datos Ethernet por puertos RJ45 en donde cada controlador hace parte de la red de datos LAN/WAN que el cliente tenga, como un elemento más de esta. También es común encontrar marcas y referencias de equipos que permiten conexión entre equipos de control por medio de RS-485 y a la vez por medio de red Ethernet.

El uso del cable correcto es crucial en el buen desempeño del sistema y la calidad de las comunicaciones que fluye por este. La mayoría de fabricantes tanto de equipos de control como de periféricos y lectores especifican el tipo de cable a implementar lo cual debe ser siempre el punto de partida para la implementación de la infraestructura del sistema, podemos suministrarle el mejor sistema de control de acceso del mercado a nuestros clientes pero si usamos el tipo de cableado no recomendado o especificado por fabrica tendremos un sistema susceptible de fallos y/o de funcionamiento errático incluso afectando la calidad de señal y datos reduciendo las capacidades de transmisión en distancia especificadas por fabrica. Lo cual conllevará a garantía y reprocesos generalmente costosos y de impacto negativo al usuario final.

8. Cómo se gestionará el sistema, requerimientos de hardware, software y de personas

En toda implementación de control de acceso el factor humano es clave para el éxito a largo plazo del sistema que se implemente, quien o quienes serán las personas responsables de su uso y gestión. Que tengan acceso y el conocimiento básico de manejo y programación de funciones hará que el usuario final se apersone de la administración del mismo, un sistema de control de acceso sin gestión o sin administración prácticamente pierde el sentido de implementarlo. Así que será muy importante definir como se administrará el sistema y que el usuario final del cliente se sienta respaldado por su proveedor de la solución de modo tal que conozca las bondades y funciones del sistema y no dependa del proveedor para su uso o administración, pero que, para soporte de nivel técnico y para nuevas adiciones, cuente con el acompañamiento respectivo. De lo contrario, podemos caer en el error de no asesorar al usuario final de manera correcta y que este a la larga termine por rechazar el sistema incluso cambiarlo por simple o fácil que sea de administrar.

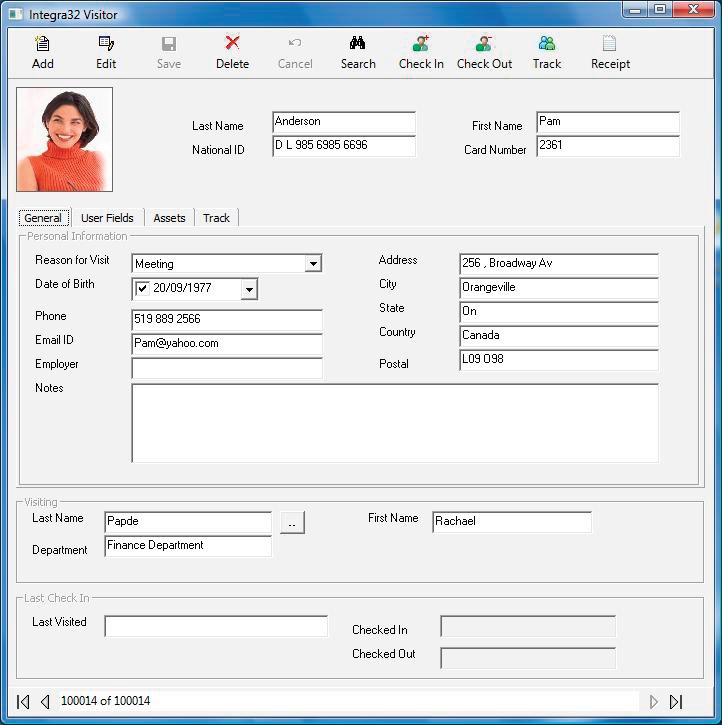

Interface gráfica del software de control de acceso.

Interface gráfica del software de control de acceso.

Dentro de las funciones de gestión básica que el usuario final debe tener control y manejo son: creación/edición de usuarios, configuración de horarios, determinar permisos o atributos de acceso a usuarios en determinadas áreas o puntos de control, generación de reportes según sus necesidades. Lo anterior es el primer atributo de nuestra solución que sea de interfaz de usuario amigable e intuitiva.

Sobre funciones más específicas orientadas a la configuración de equipos y de estructura de bases de datos la recomendación es que el usuario final tenga el soporte nuestro con personal certificado y calificado según cada marca y producto. Teniendo en cuenta que un mal procedimiento en este tipo de nivel técnico puede conllevar a colapsar el sistema, provocar bloqueos de accesos e incluso atrapamientos de personas.

9. Cuáles serán las acciones rápidas ante bloqueos o fallos

Es muy importante que las soluciones de control de acceso, luego de la fase de implementación, se complementen con servicios de soporte técnico o asistencia que generalmente se configuran bajo la figura de contratos de mantenimiento y/o de soporte técnico. Sin embargo, cuando hablamos de control de acceso debemos contemplar la posibilidad (así sea de baja probabilidad) que existan bloqueos de acceso físcos no controlados y producidos por fallos en equipos. Ante estas situaciones debemos informar al cliente, desde la puesta en marcha del sistema, cuáles son los principales pasos o acciones a seguir en caso de fallo y que el usuario esté en capacidad de ejecutar incluso antes de solicitar un servicio técnico.

10. Definir las políticas de mantenimiento tanto de software como de hardware

Consecuente con el punto anterior todo sistema electrónico de seguridad requiere de mantenimiento y los sistemas de control de acceso no son la excepción. Dado que estos sistemas se componen básicamente de hardware y software, las políticas de mantenimiento deben estar orientadas en ambos aspectos. Las bases de datos deben ser gestionadas según el motor que tenga. Por ejemplo con SQL las tareas básicas de mantenimiento más comunes son:

- Comprobar integridad de la base de datos.

- Reducir el tamaño de la base de datos.

- Reorganizar el índice.

- Actualizar estadísticas.

- Realizar una copia de seguridad completa de la base de datos.

En cuanto al hardware se debe tener especial cuidado con el estado de los mecanismos de liberación en caso de emergencia, realizar rutinas de activación para garantizar su funcionalidad, así como la revisión de niveles de voltaje y corriente en las fuentes de energía de los controladores, estado de las baterías, sensores de apertura de puerta, ajustes de los brazos hidráulicos de puertas, mecanismos de molinetes, etc.

La periodicidad de los mantenimientos estará dada en función de la cantidad de elementos, ambiente de instalación y condiciones de uso.

Conclusión

La especificación y diseño de implementación de sistemas de control de acceso requiere tener especial cuidado en detalles muy importantes para el buen desempeño de la solución que tengamos en nuestros proyectos, junto con el seguimiento de las buenas prácticas de instalación de cableado e infraestructura, sumado al seguimiento de los lineamientos y recomendaciones de los fabricantes, tendremos soluciones estables de largo plazo a la vez que nuestros clientes contarán con soluciones confiables que le aporten a su esquema de control, seguridad y productividad.

How to resolve AdBlock issue?

How to resolve AdBlock issue?

Solo usuarios registrados pueden realizar comentarios. Inicia sesión o Regístrate.