- Categoría: Artículos

- Publicado:

Johnson Controls comparte metodología para proteger un centro de datos en 4 etapas

La compañía se ha destacado por proteger más de un millón de metros cuadrados de centros de datos en Latinoamérica. Cuenta con un amplio portafolio de soluciones para evitar eventos de seguridad en las diversas áreas de los centros de datos, desde el perímetro hasta las zonas de alto riesgo.

La industria de los centros de datos ha crecido enormemente en los últimos años y una de las razones ha sido la adopción de la nube de manera masiva por parte de las empresas. Sus edificios e instalaciones destinados a estos centros de procesamiento de datos, donde se albergan aplicaciones e información importante a gran escala, cuentan con una variedad de recursos y de equipamiento que resultan ser fundamentales para dicho procesamiento, de tal forma que requieren una protección rigurosa que ayude a prevenir o detectar amenazas como ataques no solo de ciberseguridad, sino también de seguridad física como desorden público, actos terroristas, ingreso de extraños al establecimiento, robo físico de datos o errores humanos por parte de empleados o clientes, así como estar en ambientes cerrados que empeoran los riesgos de la pandemia.

De esta manera, los compromisos de seguridad que garanticen el tiempo de funcionamiento, la escalabilidad, sostenibilidad y cumplimiento del servicio para los centros de datos es una prioridad. Por ejemplo, se requieren normas rigurosas para las instalaciones de niveles 3 y 4, en especial en ciberseguridad, sin obviar los más altos estándares de seguridad física.

Otros aspectos a tener en cuenta son los controles de energía, temperatura y humedad que estas instalaciones demandan para su buen funcionamiento, además de los sistemas de detección o supresión de incendios que no generen afectaciones en la infraestructura de TI.

Considerando que los centros de datos usan un 3% de la energía mundial, estas instalaciones tienen una mayor presión para ser sostenibles. De igual forma requieren de soluciones flexibles debido a su alta escalabilidad consecuencia de su rápido crecimiento.

Protegiendo los centros de datos más importantes de LATAM

Johnson Controls ha sido destacada por ser la marca de confianza de los centros de datos más grandes de Latinoamérica y el mundo; más de un millón de metros cuadrados de espacio de centros de datos protegidos en Latinoamérica han elegido a la compañía como su aliado de seguridad.

Algunos de sus casos de éxito a nivel mundial son los centros de datos de Google, Facebook y Twitter, y a nivel latinoamérica el centro de datos BG01, ubicado en Bogotá, Colombia y que pertenece a la compañía brasileña ODATA.

El portafolio de soluciones integradas de Johnson Controls permite reducir costos, incrementar la eficiencia y optimizar el tiempo cuando la velocidad es importante.

La metodología exitosa de 4 capas que propone Johnson Controls

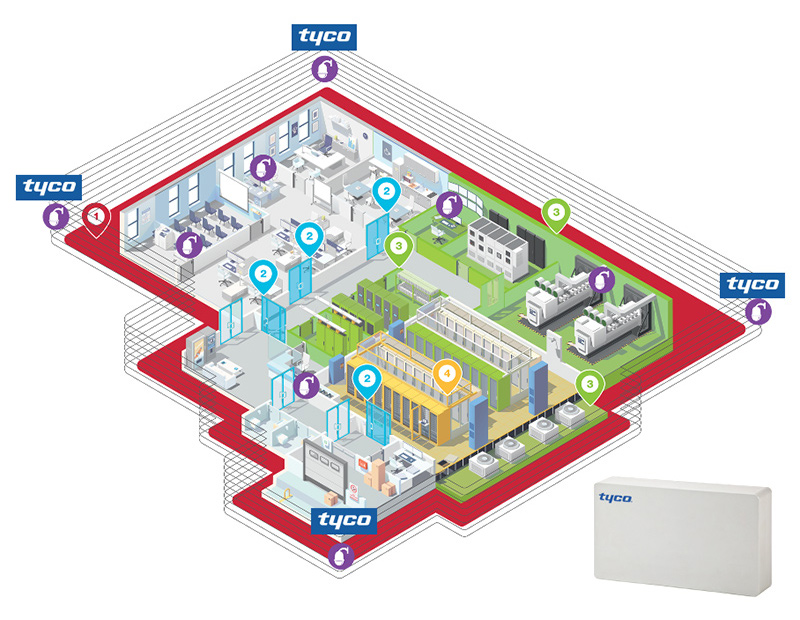

El diseño arquitectónico de un centro de datos se basa en un enfoque de capas. La infraestructura crítica debe protegerse de tal forma que se puedan prevenir las amenazas físicas o intrusiones dirigidas a las instalaciones.

La solución de seguridad física para centros de datos se fracciona en cuatro niveles con relación a las capas de seguridad, estas son: perímetro, entradas al edificio, acceso al área de la infraestructura y zonas de alto riesgo, y por último racks o gabinetes.

Las soluciones que Johnson Controls propone para garantizar la seguridad de cada capa de un centro de datos son las siguientes:

1. Perímetro del centro de datos

Para la seguridad perimetral, es necesario implementar soluciones que permitan el control vehicular de empleados, visitantes y proveedores por medio del reconocimiento automático de placas vehiculares. Para cubrir estas áreas Johnson Controls cuenta con soluciones de control de acceso vehícular y de video con LPR (License Plate Recognition).

Por otro lado, para vigilar las áreas aledañas al perímetro que se encuentran en el exterior de las instalaciones, Johnson Controls brinda soluciones innovadoras como la detección de intrusos a través de Tyco Radar, drones y cámaras de videovigilancia inteligentes que cuentan con almacenamiento redundante TrickleStor, cámaras PTZ Illustra con rastreo de personas e inteligencia artificial incorporada y sistemas de gestión de video con analíticos e IA en el perímetro, que permiten detectar a tiempo cualquier indicio de comportamiento sospechoso desde las afueras del centro de datos.

2. Entrada al edificio del centro de datos

En los ingresos de las instalaciones, para la autenticación y control de visitantes y empleados, Johnson Controls cuenta con tecnologías robustas de autenticación como la autenticación multifactor, la biometría y la integración con video e inteligencia artificial de Tyco.

Por ejemplo, para proteger esta segunda capa la biometría facial es oportuna no solo para aliviar el trabajo de los guardas u operadores, sino además, para notificar la llegada de personas de interés, clientes VIP o clientes y visitantes problemáticos. Además, su tecnología de reconocimiento facial detecta infracciones por parte de los visitantes y empleados que no hagan uso del tapabocas, hace tomas de temperatura y al mismo tiempo genera alertas al personal idóneo.

La solución de Johnson Controls además de permitir el control y seguimiento de visitantes, brinda la opción de realizar un registro previo agilizando los procesos de ingreso a las instalaciones, pero al mismo tiempo con los niveles más altos de seguridad, sin mencionar en detalle la entrega de reportes auditables.

El control de acceso integrado y sin contacto aporta beneficios como el reconocimiento de personas mediante tecnología 3D, que a su vez se integra con el control de acceso de Software House, dando la posibilidad de tomar decisiones para reducir filas de espera, y evitar que dos personas ingresen juntas usando la misma credencial (tailgating).

Para responder ante casos no autorizados a zonas sensibles y cumpliendo con los más altos niveles de seguridad, las soluciones de Johnson Controls permiten la encriptación de extremo a extremo, las comunicaciones de respaldo, y cuentan con la certificación europea EN50131 de Grado 3.

3. Acceso al área de la infraestructura y zonas de alto riesgo

En esta tercera capa, el ingreso a determinadas áreas es restringido y selectivo. Las soluciones de control de acceso de Johnson Controls solo permiten la entrada a áreas autorizadas, además de que brindan al personal de seguridad, la funcionalidad de establecer reglas o condiciones específicas, como fechas y horarios, combinadas con identificación biométrica en zonas de alto riesgo.

A los proveedores también se les puede restringir el acceso a estas áreas, además de especificar fechas de vencimiento para su acceso. Todo esto administrado desde el software de gestión C•CURE 9000.

También es posible la integración de video para tareas de monitoreo e investigación además de poder conocer el movimiento de las credenciales a través de las instalaciones y los niveles de ocupación en áreas determinadas.

4. Racks o gabinetes

Los cuartos de servidores se consideran el lugar más sensible dentro del centro de datos, Johnson Controls ha diseñado soluciones que permiten incrementar los niveles de seguridad al máximo posible. Por ejemplo con la controladora iSTAR es posible hacer uso de la autenticación multifactor y con cerraduras inteligentes por gabinete ó rack para tener un detalle de quien interactuó en un momento específico en ciertos equipos del rack ó gabinete

Al igual que en las capas anteriores, es posible crear reglas para el acceso a áreas específicas, e integrar el video para tareas de monitoreo e investigación, como rondas programables de guardas.

Una completa y robusta solución de seguridad para centros de datos única en el mercado

En conclusión, la metodología y soluciones que propone Johnson Controls brinda todos los beneficios posibles a nivel de seguridad física que un centro de datos requiere. Sin importar el tamaño de sus instalaciones, esta solución y su metodología de capas permite a los encargados de seguridad, desde una sola interfaz diseñada para múltiples sistemas, responder a eventos través del C•CURE Portal y poder garantizar el orden y operación continua en este tipo de infraestructuras críticas.

Además de los claros beneficios de seguridad, gracias a C•CURE BMS, el personal de gestión y mantenimiento puede monitorear y controlar los sistemas de automatización (servicios de la edificación), ya que incluye compatibilidad con reconocidos protocolos para la gestión de edificios como BACnet, Modbus, LonWorks, entre muchos más.

Un panel informativo permite monitorear miles de entradas de variables de diversos dispositivos por servidor y además, gestionar el uso de la energía del edificio por medio de diversas y potentes herramientas como reportes personalizados con generación automatizada o bajo demanda.

¿Más Información?

¿Le interesa más información sobre algún producto mencionado en esta nota?

Le pondremos en contacto con un experto representante de marca quien lo ayudará.

How to resolve AdBlock issue?

How to resolve AdBlock issue?

Solo usuarios registrados pueden realizar comentarios. Inicia sesión o Regístrate.