- Categoría: Artículos de Control de Acceso

- Publicado:

Genetec le cuenta cómo proteger los sistemas de control de acceso (ACS) contra el cibercrimen

Una premisa de la ciberseguridad es que para los ciberdelincuentes no hay blancos pequeños: todas las empresas, de todos los sectores y tamaños pueden ser víctimas de sus ataques. Conozca la forma adecuada de proteger su ACS de intrusiones que podrían echar a perder su negocio.

La actividad cibernética criminal evoluciona a un ritmo increíble. Los ciberdelincuentes de esta segunda década del siglo XXI están constantemente en busca de brechas de seguridad que les permitan acceder a instalaciones, o bien, a una amplia gama de información importante, privada y confidencial.

En nuestro mundo, cada vez más interconectado, las posibles vías de explotación de la ciberdelincuencia son mayores que nunca.

Según el último informe Pandalabs de 2018, hay emprendedores que piensan que su negocio no sería un buen objetivo de los ciberdelincuentes por su tamaño o su tipo de actividad: 68% se sentían a salvo, según confirma otro estudio de Kaspersky Lab.

No obstante, la realidad es que si una empresa la toman desprevenida la recuperación será, sin duda, un gran problema: hasta el 60% de las empresas atacadas no se recuperan del mismo, según este mismo informe.

Por esto es necesario que las empresas, sin importar su tamaño, implementen estrategias de ciberseguridad en todos los niveles, incluyendo sus sistemas de seguridad física.

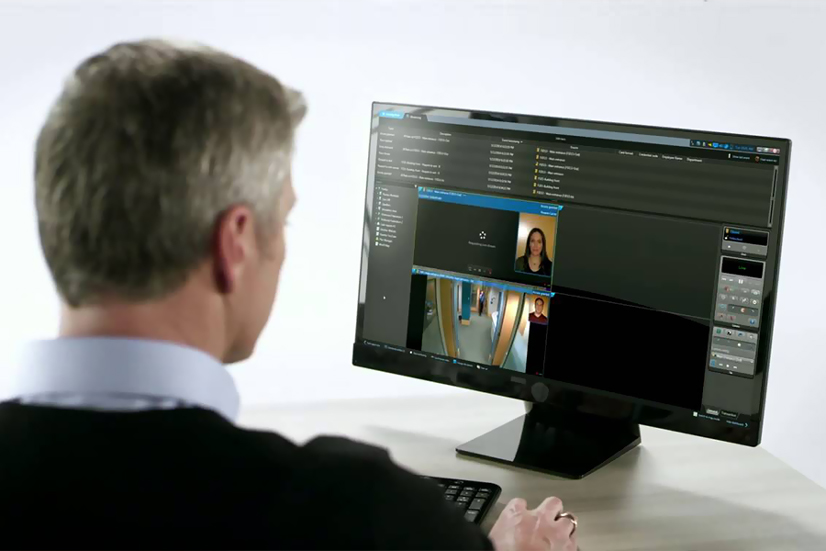

Sin duda, un Sistema de Control de Acceso (ACS, por sus siglas en inglés) mal mantenido u obsoleto puede ser la puerta de entrada que un ciberdelincuente necesita para examinar la red de una empresa y sus instalaciones.

Por lo regular, los fabricantes de ACS se han centrado en desarrollar soluciones que aseguren el acceso, así como en gestionar los derechos de acceso y los titulares de tarjetas inteligentes.

Pero el panorama de seguridad ha evolucionado desde entonces y han surgido nuevas amenazas de ciberseguridad.

Ahora, además de proteger de manera más eficaz las instalaciones empresariales de amenazas físicas, también debe proteger su ACS de actividades de la ciberdelincuencia.

Es necesario asegurar cada nivel de la arquitectura del ACS de las empresas

Como todos los sistemas y redes, el ACS de una compañía es tan fuerte como su punto más débil. Las vulnerabilidades pueden encontrarse en todos los niveles de la arquitectura, incluso entre los lectores y el controlador inteligente, es más, incluso en el software.

Esto significa que no es suficiente con implementar una tarjeta inteligente segura y luego esperar a que el sistema de control de acceso sea seguro.

En las buenas prácticas para un sistema de control de acceso seguro, está la utilización de tarjetas inteligentes de 13.56 MHz, para evitar clonación, una comunicación encriptada y bi-direccional entre las lectoras y los controladores usando protocolos como el Open Supervised Device Protocol (OSDP), comunicaciones seguras entre los servidores y los dispositivos de control de acceso, además de una plataforma de software con múltiples capas de ciberseguridad.

Un protocolo encriptado asegura que los cibercriminales no puedan recuperar información confidencial de credenciales desmontando el lector y tocando el cable conectado al controlador.

Debido a la naturaleza bidireccional del protocolo, los operadores son notificados de inmediato cuando los lectores han sido manipulados. Este sistema de seguridad permite neutralizar rápidamente una amenaza en cualquier momento y garantizar que los lectores fraudulentos no puedan recuperar información confidencial del sistema.

La comunicación segura entre servidores y dispositivos en la periferia también ayuda a mitigar el riesgo de man-in-the-middle attack (MITM) en una red. Al seleccionar un ACS, es necesario asegurarse de seleccionar una plataforma que use los protocolos criptográficos más avanzados, como Transport Layer Security (TLS).

La plataforma también debe emplear un enfoque integral de seguridad que incorpore múltiples líneas de defensa para mantener seguros, tanto el ACS como los datos de credenciales.

Todos los datos de credenciales capturados de los lectores, ya sea que se utilicen en decisiones de ACS o se almacenen en los controladores y servidores, deben protegerse mediante métodos de cifrado, autenticación y autorización muy sólidos.

Seguro hoy y mañana

“Si bien las empresas reconocen la importancia de la ciberseguridad y los sistemas de seguridad, en la práctica aún no están lo suficientemente alertas para revisar y mejorar las normas y prácticas de seguridad de la industria para protegerse a sí mismas y a sus clientes, en un entorno cada vez más complejo y amenazador”, advirtió Alain Bissada, Director Sénior de Genetec, México y Canadá.

Las amenazas seguirán evolucionando, alertó el directivo, por lo cual las empresas deben mantenerse a la vanguardia, con defensas de seguridad cada vez más sofisticadas. “Por tanto, debe elegir un ACS seguro y resistente que proteja sus datos y los mantenga confidenciales. Al mismo tiempo, es necesario asegurarse que su ACS esté diseñado con varias capas de seguridad, desde la tarjeta inteligente de acceso hasta el software. Su proveedor elegido deberá comprometerse a adoptar las mejores prácticas actuales de la industria en materia de ciberseguridad para que su organización esté segura hoy y en el futuro”.

¿Más Información?

¿Le interesa más información sobre algún producto mencionado en esta nota?

Le pondremos en contacto con un experto representante de marca quien lo ayudará.

How to resolve AdBlock issue?

How to resolve AdBlock issue?

Solo usuarios registrados pueden realizar comentarios. Inicia sesión o Regístrate.