- Categoría: Artículos

- Publicado:

Ciberseguridad: ¿cuál es el perfil de vulnerabilidad de su empresa?

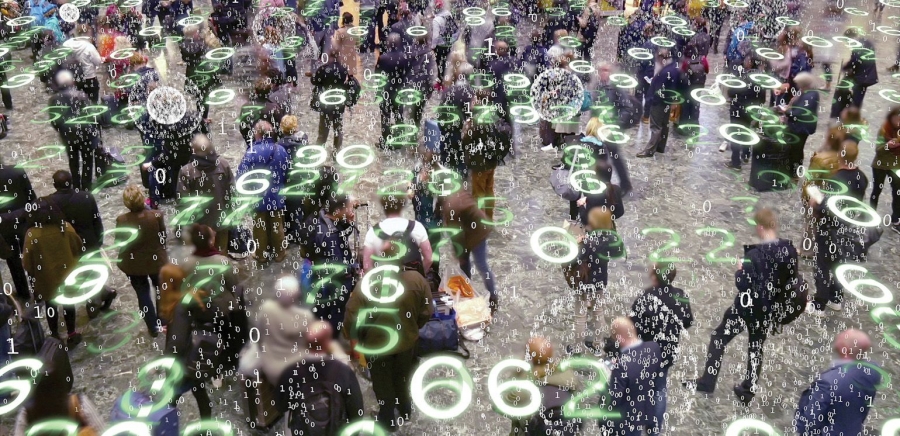

Recientemente, los ciberataques de gran escala afectaron cerca de 74 empresas en todo el mundo, incluyendo Suramérica. Los ataques usan virus de rescate (“ransomware”), y “secuestran” los datos hasta que se paga una cantidad de dinero determinada. El episodio mostró que, en el escenario actual, la ciberseguridad es tan importante como la seguridad física. Más que eso, ellas son interdependientes.

Durante meses, los criminales virtuales también infectaron millones de dispositivos, incluyendo cámaras IP y DVRs. Luego, instauraron un ataque masivo a los DDoS en el sitio web de un periodista, KrebsOnSecurity.com. Un mes más tarde, ocurrió el mayor ataque DDoS de la historia, a Dyn.com, donde servicios como Netflix, Spotify y Amazon están alojados.

La mayoría de los equipos infectados tienen una contraseña fácil de adivinar, que nunca ha sido cambiada o que ni siquiera se pueden modificar. O tienen dispositivos con "backdoors" incorporados para hacer más fácil para el fabricante depurarlos durante el desarrollo y que nunca más se cerraron antes de la producción. A finales del año pasado, más de 80 cámaras de otro gran fabricante mostraron tener "backdoor". Un mes después, el diario Washington Post publicó que la policía de la ciudad de Washington estuvo imposibilitada de grabar con cámaras de video, ya que el 70% del almacenamiento fue hackeado.

El desafío está en la falta de diálogo entre los dos equipos. Es necesario que los profesionales de seguridad estén atentos a la ciberseguridad y los equipos de TI estén actualizados sobre las potenciales vulnerabilidades de los dispositivos conectados a la red. En algunas empresas y organismos públicos ya existe comunicación entre los dos departamentos para combatir las amenazas en común.

Existen tres categorías de empresas. En la cima están aquellas cuya imagen está ligada a la confianza y la seguridad, como bancos e instituciones financieras. En general, estas colocan a la seguridad en primer lugar, ya sea material o de datos. El departamento de TI de estas organizaciones difícilmente permite la instalación de un equipo basado en IP sin antes asegurar su procedencia y probarlo.

En otro grupo están las compañías que pueden ser vulnerables a ciberataques, pero todavía no cuentan con la experiencia necesaria para analizar los riesgos o, al menos, mitigarlos. Aunque no es una prioridad, son las que más corren riesgos, y buscan protección. Con un sistema ya bastante complejo, deberían afrontar la gestión de red como un trabajo de tiempo completo, pero difícilmente cuentan con recursos suficientes para monitorear adecuadamente todos los dispositivos conectados.

Por último, se encuentran las pequeñas empresas sin conocimiento sobre ciberseguridad ni en la importancia de proteger los dispositivos IP antes de conectarlos a la red. Este tercer grupo difícilmente cuenta con un gerente de TI disponible las 24 horas del día. Para estas empresas, una simple configuración automatizada es ideal, con toda la seguridad incluida en un paquete, como por ejemplo, cámaras, grabadoras, tarjetas de memoria y un sistema de gestión de video.

Es necesario que tanto el departamento de TI, como el de seguridad patrimonial se involucren para resolver el problema, y no sólo barran debajo de la alfombra hasta que un ataque real ocurra. ¿Y cómo hacerlo? Desafortunadamente, hay varios casos que demuestran lo vulnerables que los dispositivos IoT pueden ser, cuán omnipresente está el riesgo y qué hace que las empresas y los gobiernos sean un objetivo atractivo para los hackers.

Aunque el robo de 10 episodios de la última temporada de Orange Is The New Black por un hacker no es una grave amenaza para la civilización, esto muestra el potencial de lo que puede suceder con dispositivos que fallan en su protección contra ataques cibernéticos.

Rodrigo Sánchez, Ingeniero de Ventas de Axis Communications

Rodrigo Sánchez, Ingeniero de Ventas de Axis Communications

¿Más Información?

¿Le interesa más información sobre algún producto mencionado en esta nota?

Le pondremos en contacto con un experto representante de marca quien lo ayudará.

How to resolve AdBlock issue?

How to resolve AdBlock issue?

Solo usuarios registrados pueden realizar comentarios. Inicia sesión o Regístrate.